Jawaban UAS Keamanan Jaringan 2018

Jawaban UAS Keamanan Jaringan 2018

1. Jelaskan tentang siklus dari cyber kill chain!

- Reconnaisance : mengumpulkan segala informasi tentang target yang akan diserang.

- Weaponization : mengintai target yang akan dikirim amlware dan menyusun skenario serangan yang paling cocok terhadap targetnya.

- Delivery : dikirmkan ke target dengan berbagai cara misal saja seperti lewat email, usb flash-drive yang sengaja dijatuhkan didekat lokasi target, atau melalui website yang telah disusupi.

- Explonation : mengeksploitasi vulnerability yang ada pada target menyebabkan perangkatnya tercompromise.

- Installation : Instalasi dari Remote Access Trojan (RAT) dan backdoor pada target membuat attacker memiliki akses berkelanjutan pada sistem target untuk melancarkan serangan lanjutan ataupun mengincar target lainnya. Attacker yang terlatih dan berpengalaman akan dengan mudah menyembunyikan RAT dan backdoor yang diinstallnya untuk menghindari deteksi, RAT dan backdoor jenis ini biasanya merupakan varian yang telah dimodifikasi

- Command in control : untuk mengontrol sistem target yang telah ter-compromise secara penuh. Di sini bot net akan dibutuhkan.

- Action on objective atau Exfiltration : Setiap attacker pasti memiliki tujuan saat melancarkan serangannya, entah itu hanya untuk melatih kemampuan dan untuk pamer atau yang lebih serius lagi seperti pencurian informasi dan cyberterrorism.

- Virus : program komputer yang dapat menggandakan atau menyalin dirinya sendiri dan menyebar dengan cara menyisipkan salinan dirinya ke dalam program atau dokumen lain.

- Worm : jenis virus yang merupakan program jahat yang mereplikasi, mengeksekusi, dan menyebar di seluruh koneksi jaringan secara mandiri tanpa interaksi manusia.

- Trojan: Replika atau duplikat virus. Trojan dimasukan sebagai virus karena sifat program yang tidak diinginkan dan bekerja dengan sendirinya pada sebuah computer. Tujuan dibuatnya Trojan adalah untuk mengganggu program yang sedang dijalankan didalam komputer dan membuat program tersebut menjadi kacau.

- Arsitektur dengan dual-homed host (dual-homed gateway/DHG)

- Screened-host (screened-host gateway/ SHG)

- Screened-subnet (screened-subnet gateway/SSG)

4. Jelaskan disertai gambar apa yang dimalsud dengan masquerade NAT !

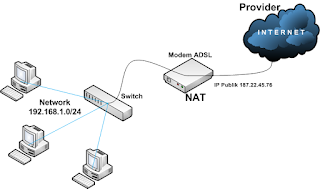

MASQUERADE adalah salah satu bentuk translasi alamat jaringan (NAT), yang memungkinkan bagi komputer-komputer yang terhubung dalam jaringan lokal yang menggunakan alamat IP privat untu berkomunikasi ke internet melalui firewall.

5. Dengan menggunakan topologi dibawah ini,

Tuliskan script iptable yang tepat dengan aturan:

a. Berbagi koneksi internet dengan menggunakan 1 ip public

#iptables -t nat -A POSTROUTING -o eth1 -j MASQUERADE

b. Melakukan rop terhadap selain aplikasi SSH dan aktivitas WEB

#iptables -A INPUT – p tcp –dport: 20 -j ACCEPT

#iptables -A INPUT – p tcp –dport: 80 -j ACCEPT

#iptables -A INPUT – p tcp –dport: any -j DROP

Komentar

Posting Komentar