Network Scanning

Hai sobat kali ini saya akan berbagi sebuah pelajaran tentang kegiatan hacking namun ini hanya teori bukan sebuah praktek yang ketika kalian mengerjakannya kalian langsung bisa melakukan hacking. Teori ini aku dapat dan rangkum dari modul keren dari dosen UE(saya) langsung aja kali ini kita akan bahas network scanning

Network Scanning

Network Scanning

Network scanning ialah metode untuk memperoleh informasi

tentang ip address dan port dari host yang aktif, selain itu informasi tentang

sistem operasi dan arsitektur sistem dan layanan yang berjalan di host. Network

scannig dalah salah satu komponen pengumpulan inteligent bagi penyerang untuk

membuat profil dari organisasi target.

Tipe scanning

·

Port Scanning

Serangkaian pesan yang dikirim oleh

seseorang yang mencoba masuk ke komputer untuk mempelajari tentang layanan

jaringan komputer.

Setiap pesan dikaitkan well-known port.

·

Vulnerability Scanning

Proses otomatis secara proaktif

mengidentifikasi kerentanan sistem komputasi yang ada dalam suatu jaringan.

·

Network Scanning

Sebuah prosedur untuk mengidentifikasi host

yang aktif dalam sebuah jaringan. Baik untuk tujuan menyerang mereka atau untuk

penilain keamanan jaringan

Terdapat 6 Metode Scanning

-

Pemeriksaan sistem langsung

Dengan cara melakukan ping pada target jika target aktif maka dia akan

membalas ping dari penyerang

-

Mengecek untuk port terbuka

o

TCP menggunakan “three-way handshake” untuk menstabilkan

koneksi antara server dan client.

o

Flags komunikasi TCP

§

SYN(Synchronize) digunakan untuk memulai koneksi

antar host

§

ACK(Acknowledgement) digunakan untuk mengetahui

penerimaan paket

§

PSH(Push) digunakan untuk menginstruksikan

sistem pengiriman untuk mengirim semua data buffer segera

§

RST(Reset) digunakan untuk mengulani koneksi

§

FIN(Finish) ia memberitahu sistem remote bahwa

tidak akan ada transmisi lagi

§

URG(Urgent) ini menyatakan bahwa data yang

terdapat dalam paket harus segera diproses

o

Hping3 adalah sebuah baris perintah pembuatan

paket untuk TCP/IP Protocol, alat untuk mengaudit keamanan dan percobaan

firewall dan jaringan, dapat berjalan pada sistem operasi windows dan linux,

hping3 adalah alat dapat ditulis dengan baris perintah bahasa TCL yang cocok

dengan hping2.

o

TCP Connect / full Open Scan

tcp connect scan mendeteksi ketika sebuah port terbuka dengan menyelsaikan three-way handshake, membuat koneksi penuh dan meruntuhkannya dengan mengirim paket RST

tcp connect scan mendeteksi ketika sebuah port terbuka dengan menyelsaikan three-way handshake, membuat koneksi penuh dan meruntuhkannya dengan mengirim paket RST

o

Stealth Scan (half-open scan)

Penyerang menggunakan teknik stealth scaning untuk melewati firewall

rule, macanisme loging dan menyembunyikan dirinya sebagai lalulintas jaringan

biasa

o

Xmas Scan

xmas scan mengirim bingkai TCP untuk mengendalikan perangkat dengan set flag URG, ACK, SYN, and FIN

xmas scan mengirim bingkai TCP untuk mengendalikan perangkat dengan set flag URG, ACK, SYN, and FIN

o

SYN/FIN Scanning Using IP Fragment

ini bukan metode baru tetapi modifikasi dari metode awal. TCP header terbagi menjadi beberapa paket filter yang tidak bisa di deteksi apa yang kerap paket-paket lakukan.

ini bukan metode baru tetapi modifikasi dari metode awal. TCP header terbagi menjadi beberapa paket filter yang tidak bisa di deteksi apa yang kerap paket-paket lakukan.

o

Inverse TCP Flag Scanning

penyerang mengirim paket TCP probe dengan beragam TCP flag (FIN, URG, PHS) set atau tanpa flag, jika tidak ada respon dari terget maka port terbuka jika menerima RST/ACK artinya port tertutup

penyerang mengirim paket TCP probe dengan beragam TCP flag (FIN, URG, PHS) set atau tanpa flag, jika tidak ada respon dari terget maka port terbuka jika menerima RST/ACK artinya port tertutup

-

Baner Grabbing

o

OS Fingerprinting

OS fingerprinting adalah sebuah metode untuk menentukan sistem operasi yang berjalan pada sistem target jarak jauh. Ada dua jenis OS fingerprinting: aktif dan pasif

OS fingerprinting adalah sebuah metode untuk menentukan sistem operasi yang berjalan pada sistem target jarak jauh. Ada dua jenis OS fingerprinting: aktif dan pasif

o

Menyembunyikan file ekstensi dari halaman web

file ekstensi menyediakan informasi tentang garis bawah teknologi server, penyerang bisa menggunakan informasi ini untuk mencari kelemahan dan melancarkan serangan.

file ekstensi menyediakan informasi tentang garis bawah teknologi server, penyerang bisa menggunakan informasi ini untuk mencari kelemahan dan melancarkan serangan.

-

Scan untuk kerentanan

o

Vulnerability Scanning

vulnerability scanning mengidentifikasi kerentanan dan kelemahan dari sistem dan jaringan dalam permintaan untuk menentukan bagaimana sistem bisa dieksploitasi.

vulnerability scanning mengidentifikasi kerentanan dan kelemahan dari sistem dan jaringan dalam permintaan untuk menentukan bagaimana sistem bisa dieksploitasi.

-

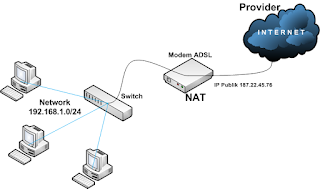

Menggambarkan Diagram Jaringan

o

LAN Surveyor

visioLANsurveyor secara otomatis menemukan jaringan anda dan menghasilkan peta jaringan yang komperhensif dan mudah dilihat yang dapat diekspor ke Microsoft Office.

visioLANsurveyor secara otomatis menemukan jaringan anda dan menghasilkan peta jaringan yang komperhensif dan mudah dilihat yang dapat diekspor ke Microsoft Office.

-

Menyiapkan Proxy

o

Penyedia proxy

proxy adalah jaringan computer yang dapat berfungsi sebagai perantara untuk terhubung dengan komputer lain.

proxy adalah jaringan computer yang dapat berfungsi sebagai perantara untuk terhubung dengan komputer lain.

o

Mengapa penyerang menggunakan layanan proxy?

§

Untuk menyembunyikan IP asal.

§

Penyerang muncul pada file log server korban

dengan alamat palsu dari proxy.

§

Mengakses

intranet dari jarak jauh dan sumber daya situs web lain yang biasanyaterlarang

§

Untuk menghentikan semua permintaan yang dikirim

oleh penyerang dan mengirimnya ke tujuan ke tiga, korban hanya akan dapat

mengidentifikasi alamat proxy

§

Untuk menggunakan banyak layanan proxy untuk

scanning dan attacking, membuatnya sulit bagi administrator untuk melacak asal

mula serangan.

o

SocksChain

Mentransmisikan aplikasi tcp/ip melalui server proxy berantai

Mentransmisikan aplikasi tcp/ip melalui server proxy berantai

o

TOR (The Onion Routing)

§

Anonymity

§

Privacy : meyakinkan privasi dari pengirim dan

penerima pesan

§

Security : menyediakan lapisan-lapisan keamanan

pada pesan

§

Encryption : enkripsi dan dekripsi semua paket

data menggunakan enkripsi kunci publik

§

Proxy Chain :

§

Tor Proxy :

o

HTTP Tunneling Techniques

Teknologi HTTP Tunneling mengijinkan pengguna untuk mengerjakan beragam tugas internet , ini memungkinkan mengirim data melewati HTTP (port 80)

Teknologi HTTP Tunneling mengijinkan pengguna untuk mengerjakan beragam tugas internet , ini memungkinkan mengirim data melewati HTTP (port 80)

o

SSH tunneling

menggunakan OpenSSh kalian bisa menyalurkan semua lau lintas dari kotak lokal ke kotak jarak jauh tempat anda memiliki akun aktif

menggunakan OpenSSh kalian bisa menyalurkan semua lau lintas dari kotak lokal ke kotak jarak jauh tempat anda memiliki akun aktif

o

Spoofing IP Address

IP spoofing mengacu pada prosedur penyerang yang mengubah alamat ip-nya sehingga ia tampak seperti orang lain, ketika korban membalas , ia kembali ke alamat palsu bukan alamat asli penyerang

IP spoofing mengacu pada prosedur penyerang yang mengubah alamat ip-nya sehingga ia tampak seperti orang lain, ketika korban membalas , ia kembali ke alamat palsu bukan alamat asli penyerang

-

Scanning Penetration Testing

o

Scanning Pen Testing

tujuan penetrasi pengujian jaringan untuk upaya pemindahan adalaj untuk menentukan postur keamanan jaringan dengan mengidentifikasi sistem langsung menentukan port terbuka, layanan terkait dan grabing system banners dari lokasi yang terpencil yang menstimulasikan upaya peretasan jaringan

tujuan penetrasi pengujian jaringan untuk upaya pemindahan adalaj untuk menentukan postur keamanan jaringan dengan mengidentifikasi sistem langsung menentukan port terbuka, layanan terkait dan grabing system banners dari lokasi yang terpencil yang menstimulasikan upaya peretasan jaringan

Komentar

Posting Komentar